Alcuni consigli come difendersi in rete.

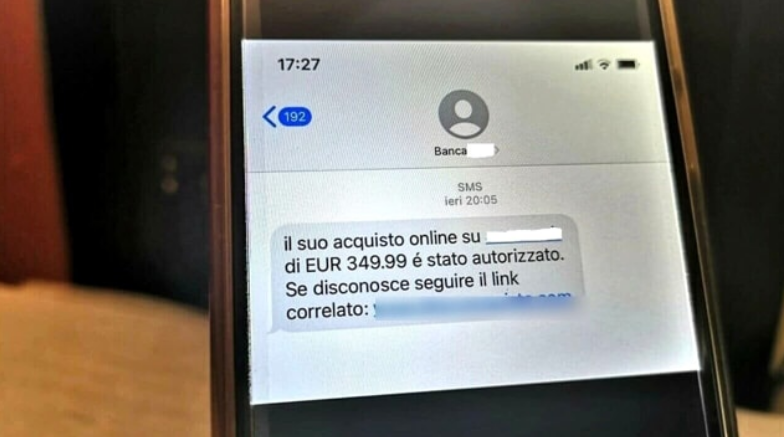

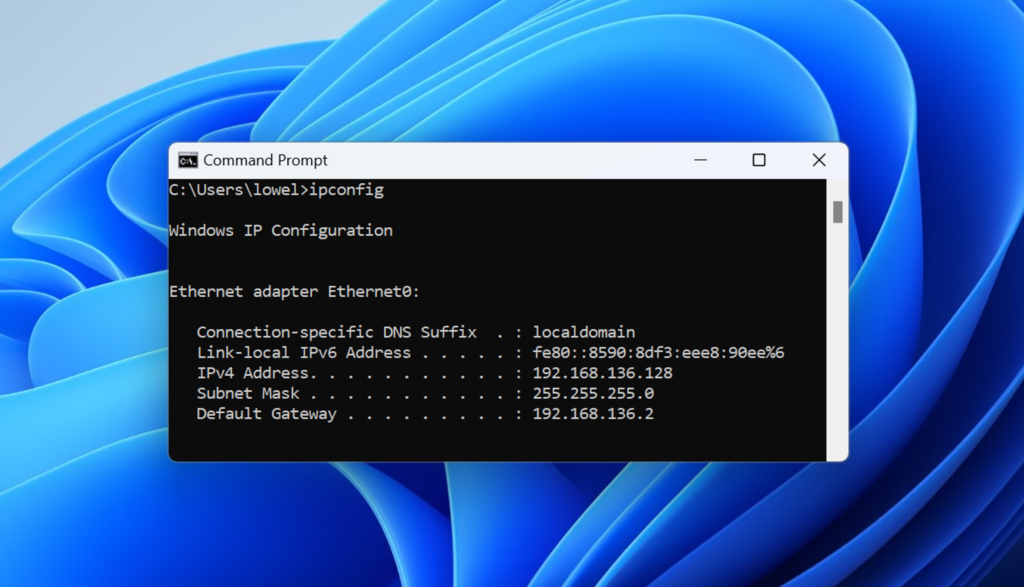

Tempo di lettura: 6 minutiCos’è la sicurezza nel web? Con il termine “sicurezza nel web” si fa riferimento alla protezione dei dati personali e delle informazioni sensibili durante la navigazione su internet, tramite la gestione delle minacce e dei rischi associati alle varie piattaforme utilizzate (dai siti web, ai browser, alle applicazioni). Questo include la prevenzione di accessi non autorizzati, la…

Leggi tutto